Улыбнитесь, вас снимают: пора ли заклеивать веб-камеру

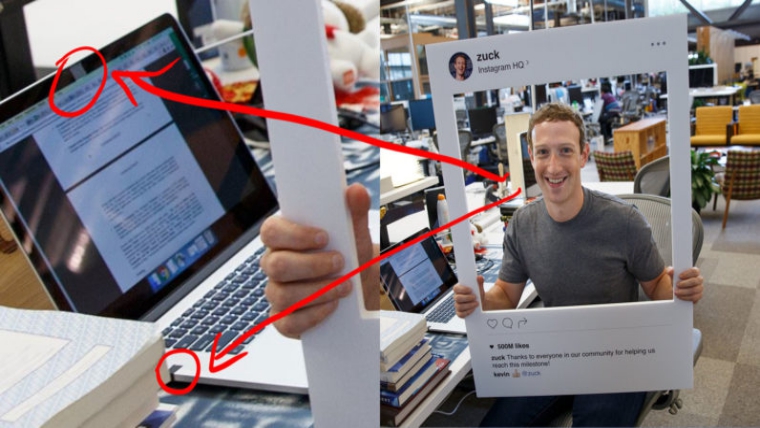

Мало кто из нас хотя бы раз в жизни не задумывался, что какой-нибудь злодей или просто шутник может следить за нами через веб-камеру. И много кто в итоге прибегал к помощи скотча или изоленты. В свое время многих пользователей шокировало, что даже у основателя Facebook Марка Цукерберга заклеена камера на ноутбуке. Производители выпускают специальные шторки для веб-камер, в интернет выкладывают инструкции по взлому чужих вебок, а режиссеры снимают фильмы ужасов, в которых за героями следят через их веб-камеры.

Screenlifer поговорил с программистом Андреем Вуколовым и выяснил, насколько оправданы наши страхи и почему мы с вами отнюдь не параноики.

Кто и как может подключиться к моей веб-камере?

Не нужно думать, что это очень легкая задача. Процесс на самом деле долгий и сложный, и по туториалам в интернете, даже самым подробным, это сделать практически невозможно. Однако при большом желании студент 2-3 курса Бауманки (МГТУ им. Н. Э. Баумана — прим. ред.), владеющий базовыми навыками программирования и неплохо подкованный в математике, вполне с этим справится. Разумеется, если его противник не инженер по компьютерной безопасности.

Для взлома обязательно нужна сеть. Как минимум GPRS. Самые удобные точки доступа для злоумышленников — домашние маршрутизаторы. Это коробочки с антеннами, которые стоят в вашей квартире и раздают Wi-Fi. У них очень слабые процессоры, поэтому можно легко заставить их зависнуть, завалив мусорным кодом — DDoS-атака только на одно маленькое домашнее устройство. Ему непрерывным потоком и на большой скорости посылается ничего не значащий набор чисел. Устройство не выдерживает и выдает ошибку, а злоумышленник получает доступ в вашу внутреннюю сеть и может действовать в ней так, как будто это вы.

Самый защищенный вариант домашней сети — стационарный компьютер, так как все периферийные устройства в него не встроены и подключаются вручную через провод. Поэтому при необходимости вы можете физически отделить любое устройство, будь то веб-камера или микрофон, и злоумышленник уже никак не сможет до него добраться. А вот компьютеры-моноблоки и телевизоры с веб-камерами, наоборот, особенно уязвимы , так как, попав в вашу внутреннюю сеть, злоумышленник получит в руки полноценный компьютер и все устройства, которые подключены к нему через эту же сеть.

Если злоумышленник включит вашу веб-камеру, вы этого, возможно, и не заметите. Лампочки, которые загораются при включении камеры, есть далеко не на всех устройствах. В случае с моноблоками вы вообще можете и не знать, где расположена, например, камера для распознавания лица. Кроме того, под угрозой всегда еще и микрофон, который, как правило, встроен в устройство и не отключается.

Отдельная головная боль — это телефоны. Большинство приложений, которые на них установлены, закрытые — то есть их исходные коды недоступны и нельзя проверить, насколько приложение безопасно, поэтому в нем могут сохраняться даже те уязвимости, которые не заметил сам разработчик.

Как мне себя защитить?

Как ни странно, заклеивать веб-камеру действительно может быть целесообразно. Но веб-камеры далеко не единственное, над чем злоумышленник может получить контроль, поэтому обезопасить следует всю систему.

Первая рекомендация любого инженера по безопасности — регулярно менять пароли (хотя бы раз в три месяца) и не хранить их в одном месте. То есть никаких менеджеров паролей и бумажек с записями — пароли нужно запоминать. И, конечно, это не должно быть имя вашего домашнего любимца. Самые безопасными считаются пароли на 15-25 знаков со специальными символами, тогда их будет намного тяжелее подобрать.

Если у вас есть домашняя сеть, нужно привязать все ваши устройства, которые используют эту сеть, к маршрутизатору. У каждого устройства в мире есть свой уникальный бинарный адрес — MAC-адрес. Этот адрес может быть прописан в маршрутизаторе, тогда все чужие устройства он будет игнорировать. Это несложно, и любой рядовой пользователь может сделать это по инструкции в интернете и получить дополнительный барьер безопасности.

Также рекомендуется использовать свободные операционные системы. Например, Linux всех вариаций. Исходный код у них находится в свободном доступе, и любой программист при необходимости сможет проверить его на наличие уязвимостей и устранить их.